آموزش اکسچنج سرور (Exchange Server) 2016 – کامل، تصویری و به زبان ساده

امروزه شاهد دنیایی پر از گجتها و کاربریهای اینترنتی هستیم. بنابراین حمل یک دسکتاپ سنگین یا لپتاپ صرفاً برای چک کردن ایمیل این روزها دیگر معنایی ندارد. با توجه به پیشرفتهای فناوری و کارها امروزه آسانتر و سریعتر پیش میروند. تصور کنید در یک خیابان شلوغ در حال قدم زدن هستید و ناگهان رئیستان با شما تماس گرفته و میخواهد که به ایمیل شخصی پاسخ دهید. آیا این وضعیت آزاردهنده نیست؟ اگر پاسخ شما به این سؤال مثبت است، باید راهحلی برای این موضوع پیدا کنید و راهحل آن یک تلفن هوشمند است. امروزه هر ایمیلی که بتوان روی سیستم مشاهده کرد، از طریق موبایل نیز قابل دسترسی است. در صورتی که بخواهید در این زمینه اطلاعات بیشتری به دست آورید، در نهایت به چیزی به نام اکسچنج سرور خواهید رسید. روی سیستمهای ویندوزی آن فناوری که در پس ایمیلها و همگامسازی آنها با موبایلها عمل میکند، اکسچنج سرور است که در ادامه این راهنما در مورد آن صحبت میکنیم.

اکسچنج سرور چیست؟

اکسچنج سرور یک محصول مایکروسافت و یک سرور ایمیل و سرور تقویم است که به شرکتهای کوچک و متوسط کمک میکند تا پایداری بهتری به دست آورده و عملکرد بهبودیافتهای داشته باشند. اکسچنج سرور تنها روی سیستمهای عامل ویندوز سرور عمل میکند. در واقع آن را میتوان یک اپلیکیشن سمت سرور دانست که دادهها را در اختیار پلتفرم اپلیکیشن سمت کلاینت قرار میدهد. این پلتفرم پیامرسانی یعنی سرور اکسچنج موجب ایجاد انعطاف در ارسال ایمیل، افزودن رویدادهای تقویم، تبدیل فایلهای صوتی به نوشتار، زمانبندی ابزارهایی برای سفارشیسازی همکاری و اپلیکیشنهای سرویس پیامرسانی است. پروتکلهای مختلف دیگری برای ایمیل به جز اکسچنج سرور نیز وجود دارند که از جمله میتوان به POP3, IMAP, MAPI و Exchange ActiveSync اشاره کرد.

مزیتهای اکسچنج سرور چه هستند

مزیتهای اکسچنج سرور مایکروسافت نقشی حیاتی در زندگی روزمره ما دارد. قابلیتهای اکسچنج سرور چه در زمینه اسناد رسمی و چه امنیت و قابلیت تحرک قابل جایگزینی نیستند. در ادامه ۱۰ مزیت اکسچنج سرور را بررسی میکنیم.

دیدارهای رسمی

زمانی که از سرور اکسچنج استفاده میکنید، دیگر هیچگونه دیداری را از دست نخواهید داد. این سرور در مواردی که خارج از دفتر خود باشید، این امر را به مشتریانتان اطلاع میدهد. همچنین پاسخهای تولید شده خودکار را در موارد مناسب ارسال میکند.

قابلیت اعتماد به ایمیلها

زمانی که خارج از دفتر خود هستید، اکسچنج میل موجب ایجاد انعطافپذیری در ارتباط با همکاران نزدیک میشود و آنها را مطمئن میسازد که هیچ نکته مهمی را نادیده نگرفتهاند. بدین ترتیب کسبوکار شما همچنان به سمت جلو حرکت میکند و همکارانتان میتوانند ملاقاتهای مهم و دیدارهای رسمی را بررسی کنند.

قابلیت دفترچه آدرس

در زمان استفاده از اکسچنج سرور دیگر لازم نیست در مورد به خاطر سپردن نشانی ایمیل کارمندان مختلف نگران باشید، چون که نشانیها به طور خودکار در دفترچه نشانی بهروزرسانی میشوند و در زمانهای مورد نیاز مانند ارسال پیامهای انبوه و یا دیگر مواقع در دسترس شما خواهد بود

بهبود بهرهوری

اکسچنج سرور کمک میکند تا ارتباط مناسبی بین کارمندان برقرار شود و امکان برقراری تماس از خانه دفتر و یا خارج از محیط اداری را فراهم میسازد. به این ترتیب امکان ارتباط بسیار بهبود مییابد و موجب افزایش رشد و بهرهوری میشود.

صرفه اقتصادی

سرور ایمیل اکسچنج در مقایسه با دیگر پروتکلهای ایمیل موجب کاهش هزینه ارتباط میشود، زیرا این سرور سریع است و هزینههای کمتری در قیاس با تماس تلفنی فکس و دیگر انواع برقراری ارتباط مانند ارسال نامههای مکتوب خواهد داشت

رضایت مشتری

سرور اکسچنج جدید مایکروسافت به شرکتها امکان میدهد تا در برابر سؤالات مشتریان کاملاً پاسخگو باشند و مشکلاتی را که بروز میکند، در سریعترین زمان ممکن حل کنند تا بتوانند سطح رضایت بالای مشتریان را به دست آورند.

امنیت

اکسچنج گزینههای امنیتی بهتری را نسبت به فکس و ایمیل ارائه میکند و به این ترتیب دیگر شرکتها لازم نیست در مورد نشر دادههای محرمانه نگران باشند، زیرا قابلیتهایی مانند حفاظت در برابر نشت بایگانی و نگهداری اطلاعات حساس بدون به مخاطره افتادن سازگاری با مقررات دولتی و رسمی را فراهم میسازد.

تحرک پذیری و تبادل پذیری

سرور اکسچنج به کارمندان و کاربران شرکت امکان میدهد تا به طور عمومی به پیامهای ایمیل، پیامهای آنی، ایمیلهای صوتی، تماسهای ویدیویی و پیامکهای متنی در هر کجای دنیا دسترسی داشته باشند. تنها کافی است یک دستگاه محاسباتی از قبیل لپتاپ دسکتاپ تبلت یا گوشی تلفن همراه و همچنین یک اتصال اینترنتی داشته باشید.

مزیتهای محاسبات ابری

سرور اکسچنج به کاربران امکان میدهد تا برحسب شرایط خود به محیط کلاد نقل مکان کنند. این امکان هم به طور انتقال آنی به روی کلاد و هم مدیریت هیبرید صندوقهای پستی آنلاین و بنا به تقاضا، برای رفع نیازهای کسبوکار مهیا شده است. بدین ترتیب کاربران نهایی تجربه بینقصی به دست میآورند که شامل اشتراکگذاری چندین تقویم و زمانبندی ملاقاتها بین کاربران داخلی و آنلاین است.

چابکی

سرور اکسچنج به کاهش زمان صرف شده برای مدیریت سیستمهای پیامرسانی کمک میکند کنترل بسیار منعطفی را ارائه میکند و موجب بهبود سرعت پردازشها میشود.

همچنین اکسچنج سرور برخی قابلیتهای قدرتمند را مدیریت میکند که شامل Apps for Outlook, DLP و صندوقهای پستی سایت از «مرکز مدیریت اکسچنج» (Exchange Administration Centre) میشود، که یک اینترفیس مدیریت منفرد و کارآمد مبتنی بر وب است.

ایمیلها چطور عمل میکنند؟

پیش از آن که با طرز کار سرور اکسچنج آشنا شویم، بهتر است با طرز کار ایمیلها آشنا باشیم. در ابتدا کاربر یک پیام را ایجاد و به یک کلاینت ایمیل ارسال میکند که از سرور اکسچنج مایکروسافت استفاده میکند. برای شروع کاربر باید به حساب روی سرور متصل شود. این کار به طور خودکار در زمان sign in کردن انجام میشود. هنگامی که ایمیل ارسال شد، به سرور میرود و در مکان خاصی از پایگاه داده ذخیره میشود.

به طور کلی ایمیلها در رایانه کلاینت ذخیره نمیشوند. در واقع همه انواع دادهها که به طور آنلاین انتقال مییابند به قابلیتهای ذخیرهسازی و مخابراتی سرورها وابسته است.

آن زمان که پیام در پایگاه داده اکسچنج سرور ذخیره میشود، از طریق ارسال یک نوتیفیکیشن به حساب مربوطه به سمت کلاینت مناسب مسیریابی میشود. به محض این که حساب گیرنده پیام این نوتیفیکیشن را دریافت کند که یک پیام ورودی از سرور وجود دارد، سرور پیام را به اینباکس گیرنده ارسال میکند. از این لحظه به بعد گیرنده میتواند پیامها را باز کند.

طرز کار اکسچنج سرور چگونه است؟

اکسچنج سرور چهار مؤلفه اصلی دارد که با یکدیگر همکاری میکنند تا پردازشها به طور مطلوبی اجرا شوند. این مؤلفهها به شرح زیر هستند:

- انباره اطلاعات (Information Store): این انباره مکانی است که پیامهای ایمیل ذخیره، نگهداری و سازماندهی میشوند.

- خادم سیستم (System Attendant): این مؤلفه موجب میشود که پیامهای مرتبط با فرستنده و گیرنده ارسال و دریافت شوند. به عبارت دیگر این مؤلفه نشانیهای ایمیل را ایجاد و مدیریت میکند.

- پروتکل انتقال ساده میل (SMTP): این مؤلفهای است که نقشی حیاتی دارد. این مؤلفه امکان انتقال پیام درون سرور را فراهم میسازد. در غالب اوقات، پیامها باید از یک سرور به سرور دیگر رله شوند، به خصوص در مواردی که مکان کلاینت گیرنده در دوردست قرار داد و یا از یک ارائهدهنده ایمیل غیر مایکروسافتی استفاده میشود، این موضوع مصداق بیشتری دارد.

- اکتیو دایرکتوری (Active Directory): وظیفه این مؤلفه، بهروزرسانی خادم سیستم با اطلاعات جدید صندوق پستی است. همچنین حسابهای کاربری و لیستهای توزیع را مدیریت میکند.

با توجه به کارکردهای مؤلفههای مختلف اکسچنج سرور، نقش هر کدام از آنها روشن است. از این رو اکسچنج سرور مایکروسافت همه مؤلفههای مورد اشاره برای ارائه سرویس بینقص به کاربران نیاز دارد. به این ترتیب کاربران میتوانند حسابهای ایمیل جدید را ایجاد کرده، انواع مختلف دادهها مانند تقویمها، دفترچههای نشانی و ایمیلها را مدیریت کنند. به این ترتیب میتوانیم مطمئن باشیم که ایمیلهای ارسالی دقیقاً به همان جایی فرستاده میشود که باید برسد و ارتباط بین کاربران سریع و مؤثر است.

لیست نسخههای اکسچنج سرور

مایکروسافت علاوه بر اکسچنج سرور محصولهای ایمیلی سادهتری را نیز عرضه کرده است، اما اکسچنج سرور کاملاً جدید و قابل توجه است. اکسچنج سرور یک سیستم ایمیل کلاینت-سرور مبتنی بر X.400 است که دارای انباره دیتابیس منفرد است که از سرویسهای دایرکتوری X.500 نیز پشتیبانی میکند.

دایرکتوری اکسچنج سرور در نهایت به سرور اکتیو دایرکتوری مایکروسافت یعنی پروتکل دسترسی دایرکتوری سبک (LDAP) تبدیل شد. در ادامه در ویندوز 2000 به عنوان شالوده دامنههای ویندوز سرور ادغام شد.

اکسچنج سرور 4.0 در مارس 1996 (اسفند 1374) منتشر شده است و نخستین نسخه از این سرور محسوب میشود. در طی سالهای بعد، پنج بسته سرویس نیز برای آن انتشار یافتهاند. فهرست کامل نسخههای اکسچنج سرور که تاکنون انتشار یافتهاند به شرح زیر هستند:

| ردیف | نسخه | تاریخ انتشار | توضیح |

| 1. | Exchange Server 4.0 | مارس 1996 | دارای پنج سرویس پک است. |

| 2. | Exchange Server 5.0 | مارس 1997 | ندارد. |

| 3. | Exchange Server 5.5 | نوامبر 2000 | ندارد. |

| 4. | Exchange Server 2000 | اوت 2003 | از کلاسترینگ تا 4 گره پشتیبانی میکرد. |

| 5. | Exchange Server 2003 | اکتبر 2003 | امکان کلاسترسازی اکتیو-اکتیو را معرفی کرد، اما از 8 گره پشتیبانی میکرد. |

| 6. | Exchange Server 2007 | دسامبر 2006 | این نخستی نسخهای بود که نیازمند ویندوز سرور 64-بیتی بود. |

| 7. | Exchange Server 2010 | نوامبر 2009 | مفهوم گروه دسترسی داده (DAG) مطرح شد. |

| 8. | Exchange Server 2016 | اکتبر 2015 | ندارد. |

در این مطلب به توضیح روش نصب و ویژگیهای اکسچنج سرور 2016 میپردازیم. در این نسخه از اکسچنج سرور نقشهای مختلف با هم ترکیب شدهاند و به دو نقش سرور میل باکس و انتقال لبه محدود گشتهاند. همچنین ویزارد پیکربندی هیبرید که از نسخه 2013 معرفی شده است، به یک اپلیکیشن مبتنی بر کلاد تبدیل شده است. زمانی که کاربر میخواهد از توزیع هیبرید این سرور استفاده کند، باید ویزارد را به شکل یک اپلیکیشن کوچک دانلود و نصب کند. ویژگی دیگر این نسخه وباپلیکیشن آوتلوک است که تغییراتی در رابط کاربری آن دیده میشود.

آموزش نصب اکسچنج سرور 2016

هنگامی که یک ویندوز سرور را با پیشنیازهای اکسچنج سرور 2016 آماده کردید، میتوانید به نصب خود اکسچنج سرور بپردازید. به این منظور باید اقدام به آمادهسازی اکتیو دایرکتوری و همچنین نصب نقش میل باکس سرور روی یک سرور جدید بکنید. اما پیش از دست به کار شدن چند نکته وجود دارد که باید از آنها مطلع باشید. نصب اکسچنج سرور 2016 نیازمند بهروزرسانی اسکیمای اکتیو دایرکتوری است. در ادامه راهنما آن را بررسی میکنیم.

علاوه بر بهروزرسانی اسکیما، اکسچنج سرور 2016 برخی تغییرهای بازگشتناپذیر روی اکتیو دایرکتوری نیز خواهد داشت. اگر تاکنون پشتیبانی از اکتیو دایرکتوری خود نگرفتهاید، یا اگر تاکنون چیزی در مورد بازیابی فارست نشنیدهاید، باید در این زمینه مطالعه کنید.

اگر اکسچنج را درون یک فارست برای نخستین بار نصب میکنید باید یک نام سازمانی انتخاب کنید. نام سازمانی اکسچنج در ادامه نمیتواند عوض شود و از این رو باید نامی انتخاب کنید که در بلندمدت آن را نگهداری کنید.

آمادهسازی اکتیو دایرکتوری

نصب اکسچنج برای نخستین بار نیازمند بهروزرسانی اسکیمای اکتیو دایرکتوری است، که مانند اغلب بهروزرسانیهای تجمیعی اکسچنج سرور و همچنین آمادهسازی دامنههای اکتیو دایرکتوری در مواردی است که اکسچنج سرور 2016 و یا هر کدام از اشیای با قابلیت ایمیل وجود داشته باشند. در یک جنگل اکتیو دایرکتوری یا دامنه منفرد، این کار به صورت یک وظیفه منفرد انجام میشود.

بهروزرسانی اسکیمای اکتیو دایرکتوری در زمان اجرای نصاب اکتیو دایرکتوری 2016 روی سرور اول در محیطتان به طور خودکار اجرا خواهد شد. ویندوز سرور 2012 R2 با پیشنیازهای از قبل نصب شده اکسچنج سرور میل باکس 2016 موجب رفع این الزام نمیشود. کنترلر دامنه به جای این الزام RSAT-ADDS را دارد اما ممکن است به دات نت فریمورک با نسخهای که در ادامه میبینید هم نیاز داشته باشد.

چه بهروزرسانی اسکیما را از یک اکسچنج سرور و یا از یک سرور مجزا اجرا کنید، الزامات زیر وجود خواهند داشت:

- دات نت فریمورک 4.5.2 باید نصب باشد.

- قابلیت RSAT-ADDS باید نصب باشد.

C:\> Install-WindowsFeature RSAT-ADDS

- سطح کارکردی جنگل باید دست کم ویندوز سرور 2008 باشد.

- حسابی که برای اجرای بهروزرسانی اسکیما و آمادهسازی اکتیو دایرکتوری استفاده میشود، باید عضو ادمینهای انترپرایز و ادمینهای اسکیما باشد. اینها گروههای با مجوز گسترده هستند که پیشنهاد میکنیم پس از انجام این کار، حسابتان را از این گروهها خارج کنید. توجه کنید که اگر خودتان را به تازگی به این گروهها اضافه کردهاید، باید یک بار لاگ اوت کنید و دوباره به سرور بازگردید تا عضویت در گروه جدید عملیاتی شود.

- سروری که بهروزرسانی اسکیما را از روی آن اجرا میکنید باید در همان سایت اکتیو دایرکتوری مربوط به Schema Master قرار داشته باشد. برای شناسایی سایت Schema Master میتوانید این اسکریپت (+) را اجرا کرده و یا از یک cmdlet پاورشل به نام Get-ADForest به این منظور بهره بگیرید.

PS C:\> (Get-ADForest).SchemaMaster

اکنون آماده اجرای بهروزرسانی اسکیمای اکتیو دایرکتوری و آمادهسازی هستیم. اگر اکسچنج قبلاً روی محیط اجرا شده است، میتوانید نسخه کنونی اسکیمای اکسچنج را پیش از اعمال بهروزرسانی بررسی کنید و اعداد نسخه قبل و بعد از بهروزرسانی را بدانید.

در پاورشل دستور تکخطی زیر را اجرا کنید:

PS C:\> "Exchange Schema Version = " + ([ADSI]("LDAP://CN=ms-Exch-Schema-Version-Pt," + ([ADSI]"LDAP://RootDSE").schemaNamingContext)).rangeUpper Exchange Schema Version =

توجه کنید که در خروجی دستور فوق میبینیم که هیچ نسخهای از اکسچنج سرور نصب نشده است و از این رو هیچ نسخهای گزارش نشده است. فایلهای نصب اکسچنج سرور 2016 را در یک پوشه استخراج کنید، یک پنجره اعلان فرمان باز کنید و سپس به محلی که فایلهای نصبی را از حالت فشرده خارج کردهاید بروید.

برای این که صرفاً بهروزرسانی اسکیما را اجرا کنید، دستور زیر را اجرا نمایید:

C:\Admin\ex2016>setup /PrepareSchema /IAcceptExchangeServerLicenseTerms Welcome to Microsoft Exchange Server 2016 Unattended Setup Copying Files... File copy complete. Setup will now collect additional information needed for installation. Performing Microsoft Exchange Server Prerequisite Check Prerequisite Analysis COMPLETED Configuring Microsoft Exchange Server Extending Active Directory schema COMPLETED The Exchange Server setup operation completed successfully.

پس از آن که بهروزرسانی اسکیما را اعمال کردید، میتوانید دوباره عدد نسخه را بررسی کنید:

PS C:\> "Exchange Schema Version = " + ([ADSI]("LDAP://CN=ms-Exch-Schema-Version-Pt," + ([ADSI]"LDAP://RootDSE").schemaNamingContext)).rangeUpper Exchange Schema Version = 15317

برای آمادهسازی اکتیو دایرکتوری باید یکی از دستورهای زیر را اجرا کنید. توجه کنید که این کار بهروزرسانی اسکیما را در صورتی که گام قبلی را اجرا نکرده باشید هم اعمال میکند. اگر از قبل یک سازمان اکسچنج ندارید، باید در این مرحله یک نام برای سازمان خود وارد کنید. به مثال زیر توجه کنید:

C:\Admin\ex2016>setup /PrepareAD /OrganizationName:"Exchange Lab" /IAcceptExchangeServerLicenseTerms

اگر اکسچنج سرور 2016 را درون یک سازمان موجود اکسچنج نصب میکنید، نیازی به تعیین نام برای سازمان نخواهید داشت. طرز کار چنین است:

C:\Admin\ex2016>setup /PrepareAD /IacceptExchangeServerLicenseTerms

نکته: توجه کنید که امکان تغییر دادن نام سازمان در ادامه وجود ندارد و از این رو باید نامی انتخاب کنید که مطمئن هستید همیشه از آن راضی خواهید بود. ضمناً پس از نصب کردن اکسچنج سرور 2016 به عنوان یک سازمان جدید دیگر نمیتوانید هیچ نسخه قبلی از اکسچنج را درون آن سازمان نصب کنید.

C:\Admin\ex2016>setup /PrepareAD /OrganizationName:"Exchange Lab" /IAcceptExchan geServerLicenseTerms Welcome to Microsoft Exchange Server 2016 Unattended Setup Copying Files... File copy complete. Setup will now collect additional information needed for installation. Performing Microsoft Exchange Server Prerequisite Check Prerequisite Analysis COMPLETED Setup will prepare the organization for Exchange Server 2016 by using 'Setup /P repareAD'. No Exchange Server 2007 roles have been detected in this topology. Af ter this operation, you will not be able to install any Exchange Server 2007 rol es. For more information, visit: http://technet.microsoft.com/library(EXCHG.150)/ms .exch.setupreadiness.NoE12ServerWarning.aspx Setup will prepare the organization for Exchange Server 2016 by using 'Setup /P repareAD'. No Exchange Server 2010 roles have been detected in this topology. Af ter this operation, you will not be able to install any Exchange Server 2010 rol es. For more information, visit: http://technet.microsoft.com/library(EXCHG.150)/ms .exch.setupreadiness.NoE14ServerWarning.aspx Configuring Microsoft Exchange Server Organization Preparation COMPLETED The Exchange Server setup operation completed successfully.

اگر در جنگل خود دامنههای اضافی داشته باشید که نیاز به آمادهسازی دارند، باید از راهنمایی که در این نشانی (+) ارائه شده استفاده کنید.

نصب نقش سرور میل باکس اکسچنج سرور 2016

نقش میل باکس سرور شامل همه مؤلفههای لازم برای اجرای سرور اکسچنج سرور 2016 است. همچنین یک نقش Edge Transport وجود دارد، اما این نقش الزامی نیست و در این راهنما به آن نمیپردازیم. پس از نصب پیشنیازهای اکسچنج سرور 2016 روی یک سرور میتوان نقش سرور میل باکس اکسچنج سرور 2016 را با اجرای دستور زیر از اعلان فرمان ارتقا یافته نصب کرد:

C:\Admin\ex2016>setup /Mode:Install /Role:Mailbox /IAcceptExchangeServerLicenseTerms Welcome to Microsoft Exchange Server 2016 Unattended Setup Copying Files... File copy complete. Setup will now collect additional information needed for installation. Languages Management tools Mailbox role: Transport service Mailbox role: Client Access service Mailbox role: Unified Messaging service Mailbox role: Mailbox service Mailbox role: Front End Transport service Mailbox role: Client Access Front End service Performing Microsoft Exchange Server Prerequisite Check Configuring Prerequisites COMPLETED Prerequisite Analysis COMPLETED Configuring Microsoft Exchange Server Preparing Setup COMPLETED Stopping Services COMPLETED Copying Exchange Files COMPLETED Language Files COMPLETED Restoring Services COMPLETED Language Configuration COMPLETED Exchange Management Tools COMPLETED Mailbox role: Transport service COMPLETED Mailbox role: Client Access service COMPLETED Mailbox role: Unified Messaging service COMPLETED Mailbox role: Mailbox service COMPLETED Mailbox role: Front End Transport service COMPLETED Mailbox role: Client Access Front End service COMPLETED Finalizing Setup COMPLETED The Exchange Server setup operation completed successfully. Setup has made changes to operating system settings that require a reboot to take effect. Please reboot this server prior to placing it into production.

پس از آن که کار نصب پایان یافت، میتوانید سرور را ریاستارت کنید تا در ادامه به پیکربندی اکسچنج سرور 2016 بپردازید.

گواهینامههای SSL اکسچنج سرور 2016

اکسچنج سرور 2016 با کلاینتها، اپلیکیشنها و سرورهای دیگر روی انواع مختلفی از پروتکلها مانند HTTPS, SMTP, IMAP و POP ارتباط برقرار میکند. اغلب این ارتباطها و به طور خاص کلاینتها و اپلیکیشنها شامل احراز هویت مبتنی بر نام کاربری و رمز عبور هستند. زمانی که اطلاعات احراز هویت کاربر روی شبکهای ارسال میشود، به صورت متن ساده فرستاده میشوند، یعنی مهاجمان میتوانند آنها را مشاهده و تفسیر کنند. اطلاعات حساس دیگری که در طی این نشستها ارسال میشوند نیز امکان شنود دارند.

برای امن سازی ارتباطهای اکسچنج سرور 2016 از گواهینامههای SSL استفاده میکنیم تا ترافیک شبکه را بین سرور، کلاینتها و اپلیکیشنها رمزنگاری کنیم. این ارتباطها شامل موارد زیر است:

- اتصال آوتلوک به Outlook Anywhere یا MAPI-over-HTTP

- مرورگرهای وب که به آوتلوک روی وب متصل میشوند.

- دستگاههای موبایل که به ActiveSync وصل میشوند تا به میل باکس و تقویم دسترسی داشته باشند.

- اپلیکیشنهایی که به سرویسهای وب اکسچنج برای بررسیهای آزاد/مشغول و غیره وصل میشوند.

- کلاینتهای ایمیل که به POP یا IMAP امن وصل میشوند.

- SMTP امن شده با TLS بین سرورهای اکسچنج یا دیگر سرورهای ایمیل.

زمانی که اکسچنج سرور 2016 برای نخستین بار نصب شود یک گواهینامه امنیتی خود-امضا ایجاد میکند که در ادامه برای IIS، SMTP, POP و IMAP فعال میشود. گواهینامه خود-امضا به سرور امکان میدهد که به طور پیشفرض کارکرد امنی داشته باشد و ارتباطهای شبکه را درست از آغاز رمزنگاری کند، اما تنها هدف از آن این است که به طور موقت استفاده شود و در ادامه باید از گواهینامههای SSL مناسبی بهره بگیرید.

زمانی که اکسچنج سرور 2016 را دیپلوی میکنید، باید گواهینامه خود-امضا را با یک گواهینامه SSL معتبر برای سناریوی توزیع خود عوض کنید. این کار شامل هزینه کردن مبلغی از 99 دلار تا چند هزار دلار بسته به سناریوی فضای نام Client Access، نوع گواهینامهای که میخواهید بخرید و مرجع گواهینامهای که از آن خریداری میکنید، خواهد بود.

اگر وسوسه میشوید که همچنان از گواهینامه خود-امضا بهره بگیرید یا میخواهید الزامات SSL را روی سرویسهای اکسچنج غیرفعال کنید، قویاً پیشنهاد میکنیم این کار را انجام ندهید.

- تلاش عامدانه برای کاهش امنیت محیط اکسچنج کاری غیرعقلانی است.

- ساعتهایی را که صرف پیکربندی و عیبیابی راهحلهای مورد نظر خود میکنید، بسیار گرانبهاتر از خرید یک گواهینامه SSL مناسب است.

- برخی سرویسها در صورتی که الزامات SSL را دور بزنید از کار میافتند.

الزامات گواهینامه SSL اکسچنج سرور 2016

سه الزام اساسی برای گواهینامه SSL یک توزیع اکسچنج سرور 2016 به شرح زیر وجود دارند.

نامهای دامنه/سرور صحیح

گواهینامه امنیتی باید شامل فضاهای نام (ینی URL-ها، اسامی مستعار، نامهای دامنه) باشد تا کلاینتها بتوانند به آن وصل شوند. برای نمونه کاربران نشانی mail.exchange2016demo.com را در مرورگر وب خود وارد میکنند تا به آوتلوک روی وب دسترسی پیدا کنند.

دوره زمانی اعتبار گواهینامه

هر گواهینامه SSL یک دوره زمانی ثابت دارد که در طی آن معتبر تلقی میشود. زمانی که گواهینامه SSL به تاریخ انقضای خود برسد باید تمدید شود تا کار بکند.

مرجع گواهینامه مورد اعتماد

کلاینتها تنها به گواهینامههایی اعتماد میکنند که از سوی مراجع گواهینامه مورد اعتماد صادر شده باشند. این یکی از دلایلی است که گواهینامه خود-امضا برای کاربریهای عمومی پروداکشن مناسب نیست زیرا کلاینتها به گواهینامههایی که از سوی خود اکسچنج سرور صادر شده باشند، اعتماد نمیکنند. طیف گستردهای از مراجع گواهینامه وجود دارند که میتوان از آنها گواهینامه خرید.

انتخاب یک مرجع گواهینامه کار دشواری نیست و مدت زمان اعتبار گواهینامه هم معمولاً به مبلغی که پرداخت میکنید وابسته است که معمولاً 12 ماهه است. به این ترتیب نامهای سرور/دامنه یا فضاهای نام تنها تصمیم مهمی است که در زمان تصمیمگیری برای گواهینامههای SSL باید اتخاذ کنید.

فضاهای نام برای گواهینامههای SSL اکسچنج سرور 2016

سادهترین رویکرد برای فضاهای نام اکسچنج سرور 2016 این است که از فضای نام منفردی برای همه سرویسهای HTTPS استفاده کنید. علاوه بر فضای نام HTTPS معمولاً باید از یک فضای نام مجزا برای هر یک از سرویسهای SMTP, POP و IMAP نیز استفاده کنید. البته این کار ضروری نیست. همچنین Autodiscover CNAME و دامنه root را نیز باید در نظر گرفت.

یک محیط ساده که نام دامنه برای نشانی ایمیل استفاده میشود به صورت exchange2016demo.com است و با در نظر گرفتن همه نکات مطرح شده فضای نام به صورت زیر برنامهریزی میشود.

- mail.exchange2016demo.com برای همه سرویسهای HTTPS, SMTP, POP و IMAP

- autodiscover.exchange2016demo.com برای Autodiscover CNAME

- exchange2016demo.com برای بررسیهای Autodiscover دامنه روت.

رویه پیشنهادی این است که تنها اسامی مستعار به عنوان فضای نام روی گواهینامه SSL گنجانده شوند و از نامهای دامنه fully-qualified یعنی نامهای وقعی سرور استفاده نشود. به دلیل تغییرهای اخیر در قواعد صدور گواهینامه ممکن است نتوانید گواهینامههای امنیتی را برای یک نام دامنه روی اینترنت قابل مسیریابی نباشد یا مالکیت مشروعی روی آن ندارید، بگیرید.

چه نوع گواهینامهای باید خریداری کرد؟

مراجع گواهینامه مانند Digicert میتوانند انواع مختلفی از گواهینامهها را بفروشند و برخی از مراجع گواهینامه نامهای متفاوتی برای چیزهایی که دارند، در واقع موضوع واحدی محسوب میشود.

یک گواهینامه استاندارد SSL شامل یک نام منفرد است و به طور کلی خریداری آن ارزانتر است، هر چند حتی برای سادهترین طراحیهای فضای نام نیز مناسب نیست.

یک گواهینامه SSL وایلدکارد امکان داشتن چندین نام را به طور امن روی یک دامنه فراهم کرده است و لازم نیست نامهای دقیق نیز در خود گواهینامه قید شده باشند. برای نمونه یک گواهینامه وایلدکارد میتواند برای exchange2016demo.com و *.exchange2016demo.com خریداری شود. با این که این روش غالباً هزینه کمتری دارد، اما گواهینامههای وایلدکارد ممکن است برخی مشکلات سازگاری در بعضی سناریوهای یکپارچهسازی با دیگر سیستمها داشته باشند و همچنین برای پیکربندیهای POP و IMAP امن مناسب نیستند.

گواهینامهای که توصیه میشود خریداری کنید، یک گواهینامه SAN یا UC است. گواهینامه SAN میتواند شامل چندین نام باشد. برای نمونه یک گواهینامه SAN دیجیسرت با قیمت معمول میتواند شامل حداکثر چهار نام باشد. با این که هزینه این نوع گواهینامه بیشتر از گواهینامه وایلدکارد است، اما احتمال بروز مشکلات سازگاری تا زمانی که شامل اسامی درستی باشد، کمتر است. اگر خطایی در برنامهریزی فضای نام خود داشته باشید، میتوانید در ادامه آن را به گواهینامه خود اضافه کنید و برخی مراجع دیگر هم امکان صدور مجدد گواهینامه را به طور رایگان ارائه کردهاند، هر چند برخی نیز به این منظور هزینهای دریافت میکنند.

چه تعداد گواهینامه SSL باید خرید؟

پس از آن که فضای نام مورد نیاز خود را برنامهریزی کردید و یک مرجع گواهینامه را انتخاب کردید، باید تعداد گواهینامهی لازم را در نظر بگیرید. این موضوع در صورتی که بیش از یک سرور اکسچنج داشته باشید، مهمتر خواهد بود.

رویه پیشنهادی این است که تا حد امکان تعداد گواهینامهها را پایین نگه دارید، زیرا مدیریت آنها آسانتر است و هزینه کمتری نیز متحمل میشوید. بنابراین با این که میتوان گواهینامههای مجزایی برای سرویسهای HTTPS, SMTP, POP و IMAP خریداری کرد، اما پیشنهاد میشود که از یک گواهینامه برای همه آنها استفاده کنید، مگر این که سناریوی خاصی داشته باشید که نیازمند گواهینامههای مجزا باشد.

توجه کنید که گرچه گواهینامه SSL میتواند روی یک سرور برای HTTPS فعال شود، چندین گواهینامه SSL میتواند برای SMTP فعال شود. با این حال در اغلب توزیعهای ساده تنها یک گواهینامه برای SMTP لازم است.

همچنین توصیه میشود که برای همه اکسچنج سرورهای که در یک فضای نام پیکربندی شدهاند از گواهینامه واحدی استفاده شود. برای نمونه اگر دو اکسچنج سرور 2016 را در یک سایت دارید که به طور لود-بالانس استفاده میشوند و هر دوی آنها با فضای نام mail.exchange2016demo.com روی سرویس HTTPS پیکربندی شدهاند، باید از گواهینامه یکسانی برای آن دو استفاده کنید. این کار از طریق عرضه گواهینامه روی سرور اول و سپس اکسپورت کردن آن و ایمپورت کردن روی سرور دوم ممکن است.

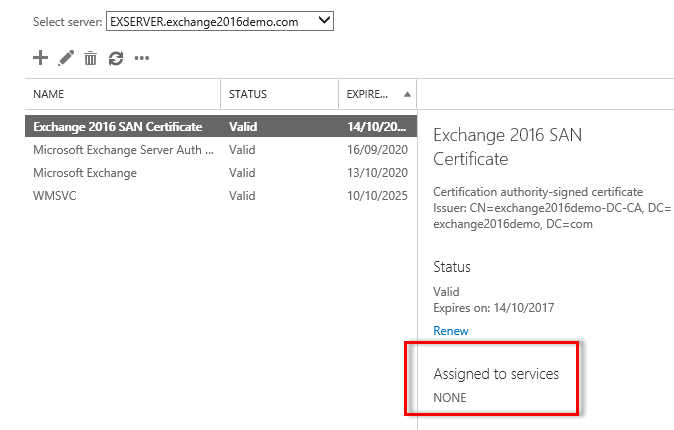

انتساب گواهینامه SSL به سرویسهای اکسچنج سرور 2016

زمانی که یک گواهینامه SSL روی اکسچنج سرور 2016 نصب میشود، باید پیش از استفاده آن را به سرویسهای اکسچنج نسبت دهید. این کار در مرکز ادمین اکسچنج قابل انجام است. به این منظور به بخش servers و سپس به certificates بروید و سروری که دارای گواهینامه SSL است را انتخاب کنید.

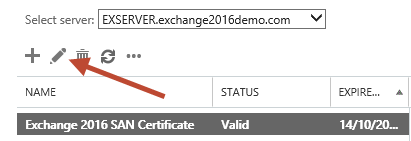

آن گواهینامه SSL را انتخاب کرده و سپس روی آیکون ادیت کلیک کنید.

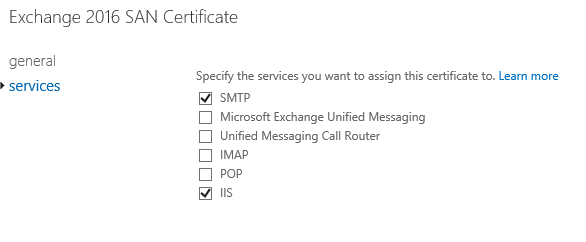

سرویسها را انتخاب کرده و تیک باکسهای هر سرویس را بزنید تا فعال شود.

- IIS برای همه سرویسهای HTTPS مانند OWA, ActiveSync, Outlook Anywhere استفاده میشود. تنها یک گواهینامه میتوان به IIS تخصیص داد، از این رو باید گواهینامهای را استفاده کنید که شامل همه نامهای صحیح باشد که به صورت URL-های سرویس HTTPS پیکربندی شده باشد.

- SMTP برای گردش ایمیل رمزنگاری شده با TLS استفاده میشود و میتوان بیش از یک گواهینامه به آن نسبت داد.

- POP و IMAP به طور پیشفرض در اکسچنج سرور 2016 غیرفعال شدهاند، اما اگر قصد دارید آنها را فعال کنید، باید یک گواهینامه به آنها نسبت دهید و این گواهینامه میتواند همان گواهینامه HTTPS یا متفاوت باشد.

- UM نیز اختیاری است. اگر قصد دارید از قابلیتهای UM مربوط به اکسچنج سرور 2016 استفاده کنید، میتوانید یک گواهینامه برای آن نیز فعال کنید. در این مورد نیز میتوانید از همان گواهینامه HTTPS یا گواهینامه متفاوتی بهره بگیرید.

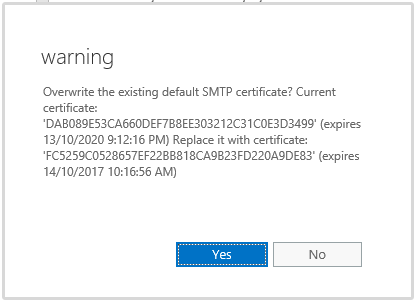

در نهایت زمانی که سرویسهای مورد نیاز برای گواهینامه SSL را انتخاب کردید، روی Save کلیک کنید. اگر یک گواهینامه SSL به SMTP تخصیص دهید، ممکن است هشداری نمایش یابد که گواهینامه پیشفرض SMTP بازنویسی خواهد شد. SMTP میتواند چندین گواهینامه داشته باشد و در یک توزیع ساده که یک گواهینامه منفرد مورد استفاده قرار میگیرد، میتوانید بدون نگرانی روی Yes کلیک کنید.

پس از آن که این مراحل را تکمیل کردید، گواهینامههای SSL از سوی اکسچنج سرور برای سرویسهای انتخابی مورد استفاده قرار میگیرند.

پیکربندی جریان ایمیلهای ورودی به اکسچنج سرور 2016

پیکربندی ایمیلهای ورودی به اکسچنج سرور 2016 کار نسبتاً سادهای است، با این حال چند بخش مختلف دارد که باید با دقت انجام شوند. برای این که سرور شما بتواند ایمیلها را از اینترنت دریافت کند و آن را به گیرندههای داخلی بدهد، باید موارد زیر انجام شده باشند:

- یک دامنه قابل قبول برای سازمان پیکربندی شده باشد.

- یک نشانی ایمیل به گیرنده اختصاص یافته باشد.

- رکوردهای MX در زون عمومی DNS تنظیم شده باشند.

- اتصالپذیری SMTP از فرستندههای بیرونی به سرور اکسچنج ممکن باشد و یا یک مسیر ایمیل به اکسچنج سرور منتهی شود.

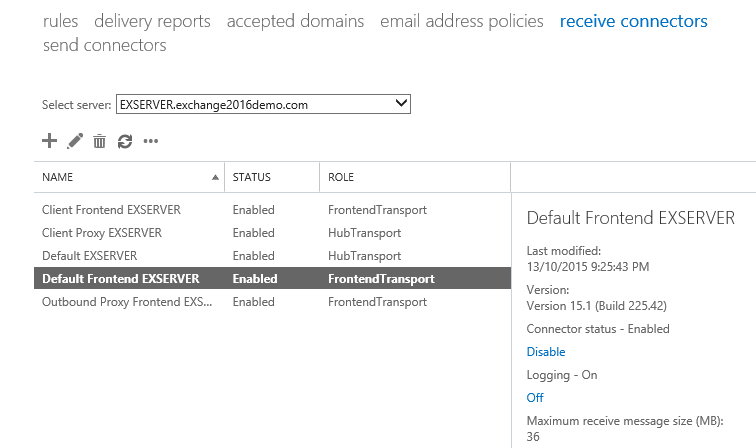

اکسچنج سرور اتصالهای SMTP را با استفاده از یک «کانکتور دریافت» قبول میکند. کانکتور دریافت مناسب برای ایمیلهای ورودی از اینترنت از قبل در زمان نصب اکسچنج سرور پیکربندی شده است و از این رو لازم نیست آن را خودتان تنظیم کنید. کانکتور دریافت به صورت Default Frontend SERVERNAME نامیده میشود.

اگر به مشخصههای این کانکتور نگاه کنید، ممکن است متوجه شوید که Anonymous Users به عنوان یک گروه مجوز فعال شده است. این پیکربندی صحیحی برای این کانکتور است و به این معنا نیست که امکان سوءاستفاده از آن به عنوان یک رله باز وجود دارد.

پیکربندی دامنههای مورد قبول

دامنههای مورد قبول مشخص میسازند که اکسچنج سرور کدام نامهای دامنه را برای ایمیل قبول میکند. زمانی که یک سرور جدید اکسچنج را نصب میکنید، نام DNS جنگل اکتیو دایرکتوری به طور خودکار به عنوان یک دامنه مورد قبول برای سازمان اکسچنج اضافه میشود. اگر نام DNS جنگل اکتیو دایرکتوری برحسب اتفاق با دامنه SMTP که قصد دارید برای ایمیل استفاده کنید، یکسان باشد، در این صورت دیگر به کار دیگری نیاز ندارید. به طور مشابه اگر اکسچنج سرور 2016 را در یک سازمان اکسچنج موجود نصب کردهاید، دامنههای مورد قبول به احتمال زیاد از قبل پیکربندی شدهاند.

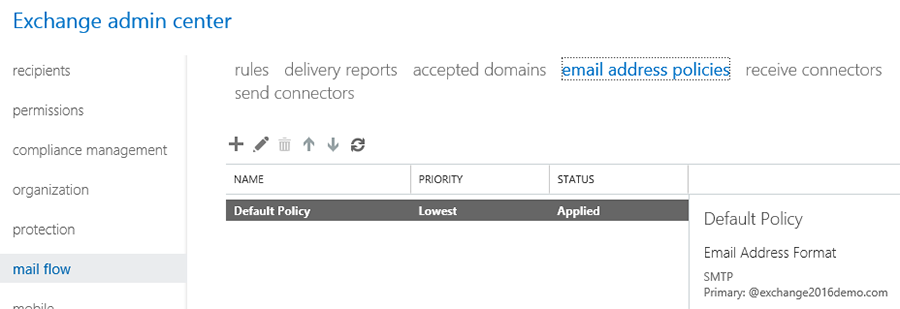

شما میتوانید دامنههای مورد قبول را در مرکز ادمین اکسچنج مشاهده کنید. به این منظور به بخش mail flow بروید و accepted domains را انتخاب کنید. در محیط تست ما، دامنه مورد قبول exchange2016demo.com از قبل موجود است.

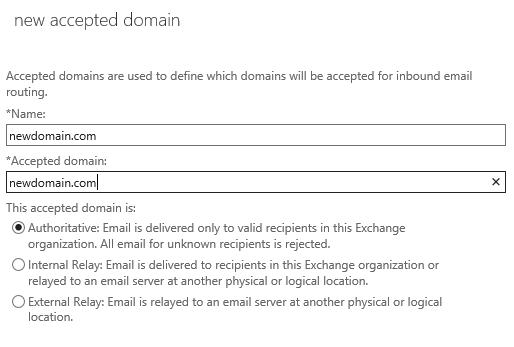

اگر لازم است یک دامنه مورد قبول جدید اضافه کنید، روی آیکون بعلاوه (+) کلیک کنید تا یک ویزارد برای این وظیفه باز شود. یک نام برای دامنه مورد قبول وارد کنید و سپسی خود دامنه را بنویسید.

به سه گزینه موجود برای نوع دامنه توجه کنید. توضیحها کاملاً گویا هستند، اما اگر بخواهیم جمعبندی بکنیم:

- Authoritative – دامنهای است که سرور تنها گیرندهها را میزبانی میکند. در اغلب موارد این گزینه مناسبی محسوب میشود.

- Internal relay – یک دامنه است که سرورها برخی و نه همه گیرندهها را میزبانی میکنند. یک کاربرد معمول برای این نوع از دامنههای مورد قبول میتواند فضای نام SMTP مشترک باشد که غالباً در مواردی به کارمی آید که دو شرکت در حال ادغام یا جدا شدن از هم هستند.

- External relay – یک دامنه است که در آن سرور ایمیلها را دریافت میکند، اما هیچ کدام از گیرندهها را میزبانی نمیکند.

هر نام دامنهای که برای سازمان لازم است را اضافه کرده و سپس به سراغ بخش «سیاستهای نشانی ایمیل» (Email Address Policies) بروید.

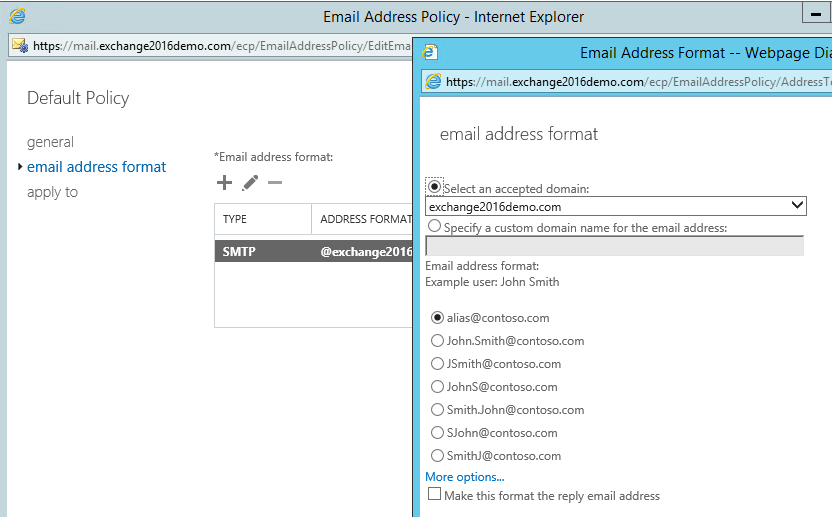

پیکربندی سیاستهای نشانی ایمیل

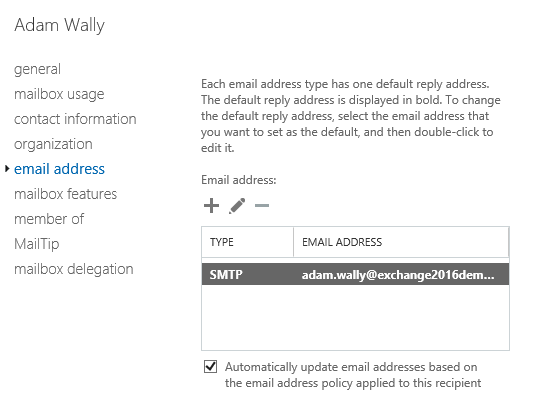

گام بعدی در مراحل پیکربندی ایمیلهای ورودی، افزودن نشانیهای ایمیل گیرندگان در سازمان است. این کار را میتوان بر مبنای هر گیرنده انجام داد و کافی است مشخصههای گیرنده را باز کنید و پس از انتخاب کردن گزینه email address نشانی SMTP مطلوب خود را وارد نمایید.

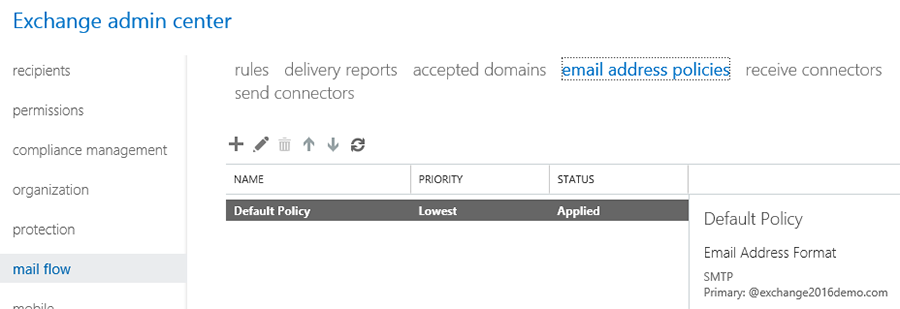

البته این یک روش چندان کارآمد برای مدیریت گیرندههای چندگانه نیست و حتی با این که با استفاده از پاورشل میتوان این فرایند را خودکارسازی کرد، اما روش مؤثرتر، استفاده از سیاستهای نشانی ایمیل است. یک سیاست نشانی ایمیل به طور پیشفرض زمانی که یک اکسچنج سرور 2016 را نصب میکنید، پیکربندی میشود. همچنین در صورتی که اکسچنج را روی یک سازمان موجود نصب کنید، از سیاست موجود استفاده میکند. سیاستهای نشانی ایمیل را میتوانید در بخش mail flow مرکز ادمین اکسچنج مشاهده کنید.

در محیط تست ما، سیاست نشانی ایمیل پیشفرض در زمان نصب اکسچنج پیکربندی شده و شامل دامنه مورد قبول پیشفرض است که در هنگام نصب پیکربندی شده است. قالب نشانی پیشفرض به صورت alias@domain است و میتوان آن را تغییر داد یا قالبها یا نشانیهای بیشتری برای نامهای دامنههای مختلف به سیاست اضافه کرد.

شاید متوجه شده باشید که تیک گزینه زیر زده شده است:

Automatically update email addresses based on the email address policy applied to this recipient.

این گزینه به آن معنا است که سیاست نشانی ایمیل مشاهده شده به نشانی SMTP آن گیرنده تطبیق مییابد و لازم نیست کاری در این خصوص انجام دهیم.

سیاستهای نشانی ایمیل خود را بررسی کرده یا تغییر دهید و تأیید کنید که گیرندهها دارای نشانیهای SMTP متناظر هستند و سپس به سراغ رکوردهای دیاناس میرویم.

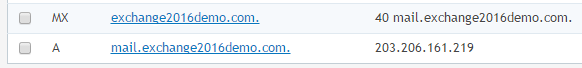

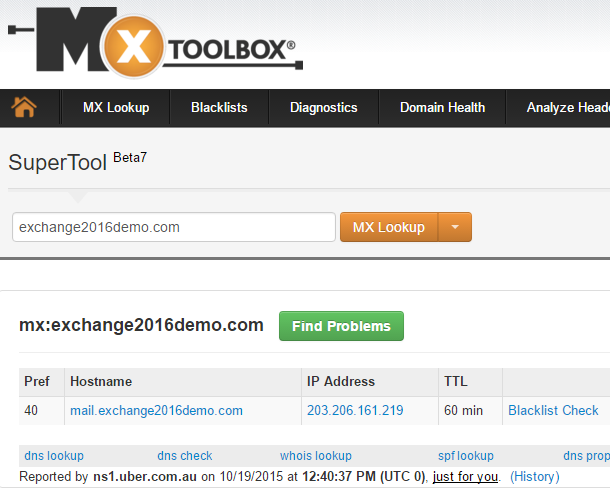

تأیید رکوردهای MX در DNS

اکنون که دامنههای مورد قبول و نشانیهای ایمیل را پیکربندی کردهایم، نگاهی به رکوردهای MX در زون عمومی DNS میاندازیم. برای این که سیستمهای دیگر ایمیل بتوانند شما را در DNS پیدا کنند، دست کم باید یک رکورد MX داشته باشید. مراحل افزودن رکورد MX به زون DNS بسته به کنترل پنل دیاناس شما میتواند کاملاً متفاوت باشد. اما در هر حال باید موارد زیر را پیکربندی بکنید:

- یک رکورد MX که یک رکورد A مانند mail.exchange2013demo.com را ریزالو میکند.

- رکورد A که یک نشانی IP را ریزالو میکند.

رکورد MX را میتوانید با استفاده از پاورشل و Resolve-DnsName cmdlet تست کنید.

PS C:\> Resolve-DnsName -Type MX exchange2016demo.com Name Type TTL Section NameExchange Preference ---------------------------------------- exchange2016demo.com MX 3600 Answer mail.exchange2016demo.com 40

همچنین میتوانید از سرویسهای آنلاین مانند وبسایت MXToolbox (+) برای تست رکوردهای MX استفاده کنید:

پس از پیکربندی و تست رکوردهای DNS نوبت به بررسی اتصالپذیری SMTP میرسد.

پیکربندی اتصالپذیری SMTP به اکسچنج سرور

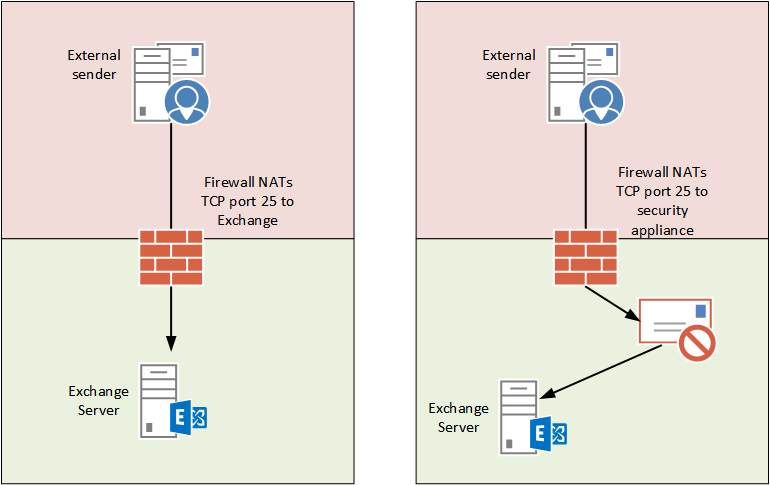

آخرین گام برای پیکربندی ایمیلهای ورودی، ساخت اتصالپذیری SMTP برای اکسچنج سرور است. به این منظور کلاً دو رویکرد وجود دارد:

- فایروال روی NAT پیکربندی شود و به اتصالهای SMTP اجازه بدهیم که مستقیماً به اکسچنج سرور برسند. به این منظور میتوانیم از یک سرور Mailbox یا سرور Edge Transport استفاده کنیم.

- اتصالهای SMTP ابتدا به میزبان inbound smart مانند یک سرویس امنیت ایمیل یا سرویس کلاود بروند و سپس پیامها به اکسچنج سرور هدایت شوند.

البته روشهای دیگری نیز برای پیکربندی اتصالپذیری SMTP ورودی بسته به اندازه و پیچیدگی سازمان وجود دارند، اما موارد معمول آنهایی بود که شرح دادیم.

مراحل پیکربندی فایروال به نوع فایروالی که استفاده میشود، بستگی دارد. پس از پیکربندی فایروال میتوانید به تست موارد مختلف بپردازید تا از کارکرد صحیح سرور مطمئن شوید.

تست جریان ورودی ایمیل به اکسچنج

با در نظر گرفتن همه بخشهایی که در این بخش از مقاله پیکربندی شدند لازم است که این پیکربندی به ترتیبی تست شود تا هر گونه مشکلی که ممکن است وجود داشته باشد، مشخص گردد. چنان که در این بخش دیدیم تنظیم جریان ورودی ایمیل به اکسچنج سرور 2016 شامل پیکربندی چند آیتم متفاوت است. خوشبختانه برخی از آنها به طور خودکار در زمان نصب اکسچنج سرور پیکربندی میشوند و از این رو نیاز به دستکاری زیادی ندارند.

پیکربندی جریان خروجی ایمیل از اکسچنج سرور 2016

زمانی که اکسچنج سرور 2016 را برای نخستین بار نصب میکنیم، به طور پیشفرض هیچ نوع جریان خروجی ایمیل برای آن پیکربندی نشده است. اگر اکسچنج را داخل یک سازمان مجد نصب کردهاید، در این صورت مسیرهای خروجی موجود برای سازمان مورد استفاده قرار میگیرند و ایمیلها از صندوقهای پستی روی سرور اکسچنج به گیرندگان بیرونی ارسال میشوند. با این حال اگر اکسچنج را روی یک سازمان جدید نصب کنید، یا اگر میخواهید جریان ایمیل خروجی خود را تغییر دهید، باید یک کانکتور ارسال ایجاد کنید.

کانکتورهای ارسال جریان خروجی ایمیلها را از اکسچنج سرور کنترل میکنند. هر سازمان به چنین چیزی برای ارسال پیامهای ایمیل به گیرندگان بیرونی نیاز دارد و باید دست کم یک کانکتور ارسال وجود داشته باشد در این بخش از راهنما به بررسی روش ایجاد و تست یک کانکتور جدید ارسال برای ایمیلهای خروجی از اکسچنج سرور 2016 میپردازیم.

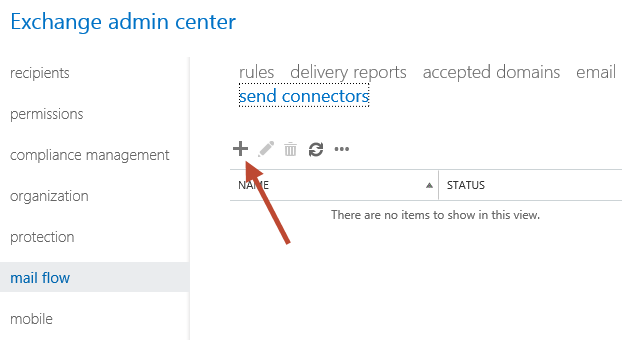

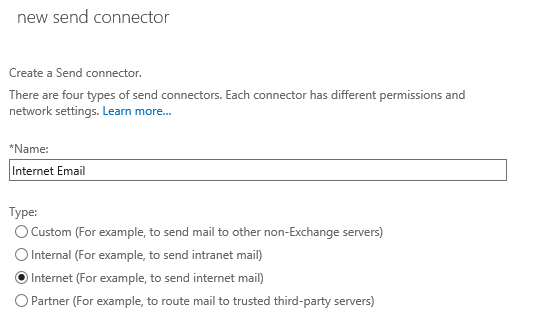

ایجاد یک کانکتور ارسال برای اکسچنج سرور 2016

ابتدا وارد مرکز ادمین اکسچنج بشوید و به بخش mail flow و سپس send connectors بروید.

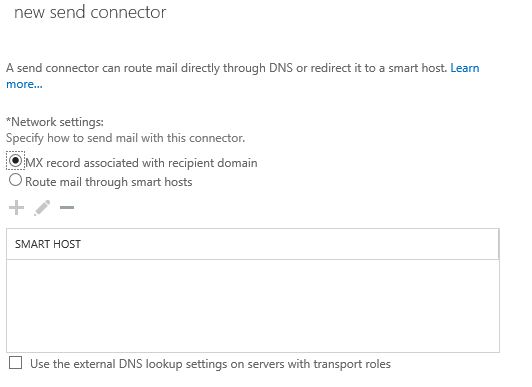

یک نام معنیدار برای کانکتور ارسال جدید تعیین کرده و نوع آن را روی Internet تنظیم کنید.

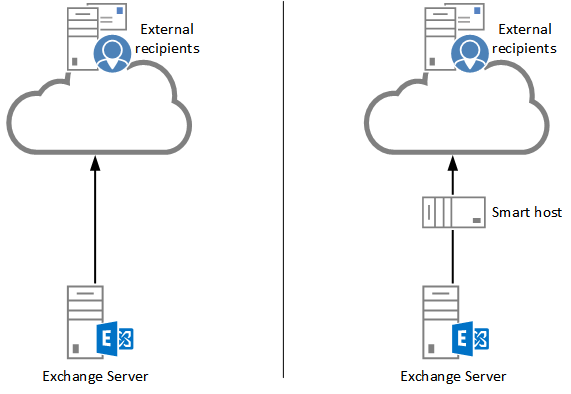

در ادامه باید در مورد شیوه تحویل ایمیلهای خروجی تصمیمگیری بکنید. دو گزینه وجود دارد که یک از طریق رکورد MX و دیگری که به وسیله «میزبان هوشمند» (smart host) است. تحویل رکورد MX مستلزم این است که اکسچنج سرور رکوردهای MX دامنه گیرنده را در DNS بررسی کند و سپس مستقیماً از طریق SMTP به ایمیل سرور وصل شود و پیام ایمیل را تحویل دهد. اما در تحویل به روش میزبان هوشمند، اکسچنج سرور پیام را به نشانی IP مشخص شده سیستم دیگر ارسال میکند و آن سیستم مسئول تحویل پیام به گیرندههای مورد نظر است.

در این راهنما از رکوردهای MX برای تحویل پیام استفاده میکنیم. سرور ما دارای دسترسی خروجی روی پورت 25 است و میتواند رکوردهای MX را روی اینترنت با استفاده از DNS ریزالو کند. از این رو در سطح ابتدایی بدون مشکل کار میکند. البته برخی ملاحظات دیگر از قبیل SPF و شهرت IP وجود دارند که در عمل ممکن است روی قابلیت تحویل پیامهای ایمیل از سرور تأثیر بگذارند.

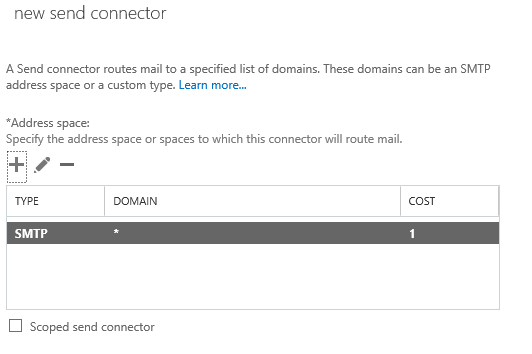

فضای نشانی را برای کانکتور ارسال تنظیم کنید. یک فضای نشانی به صورت * به معنی همه دامنهها است و در صورتی که کانکتور ارسال شما برای همه جریانهای ایمیل خروجی استفاده میشود، مناسب خواهد بود. در صورتی که در ادامه لازم باشد کانکتورهای ارسال خاصی برای دامنههای مختلف داشته باشید، میتوانید از این گزینه فضای نشانی استفاده کنید.

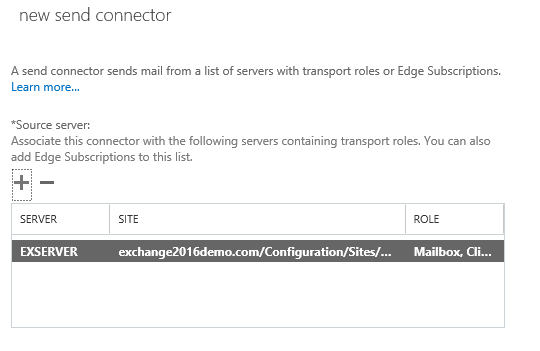

در نهایت سرور منبع را برای کانکتور ارسال تنظیم میکنیم. اگر چندین سرور دارید که میخواهید مسئول جریان ایمیل خروجی باشند، میتوانید بیش از یک سرور به لیست اضافه کنید.

در نهایت روی Finish کلیک کنید تا ویزارد خاتمه یابد.

تست کردن کانکتور ارسال

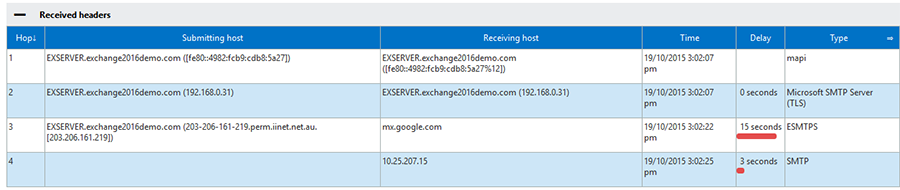

یک تست ساده برای تأیید این که کانکتور ارسال کار میکند، این است که یک ایمیل را از میل باکس روی سرور به نشانی خارجی ارسال کنید. اگر پیام ایمیل از سوی میل باکس خارجی دریافت شد، میتوانید متعاقباً هدرهای پیام را با کپی کردن آنها از پیام و چسباندن در یک آنالایزر پیام مانند ExRCA.com تحلیل کنید. به این ترتیب مطمئن میشویم که پیام ایمیل در مسیر مورد نظر (سرور جدید) به جای برخی مسیرهای خروجی موجود دیگر در سازمان حرکت میکند.

اگر پیام ایمیل دریافت نشد، باید صف انتقال را روی اکسچنج سرور 2016 بررسی کنید.

[PS] C:\>Get-Queue Identity DeliveryType Status MessageCount Velocity RiskLevel OutboundIPPool NextHopDomain -------- ------------ ------ ------------ -------- --------- -------------- ------------- EXSERVER3 DnsConnec... Ready 0 0 Normal 0 gmail.com EXSERVERSubmission Undefined Ready 0 0 Normal 0 Submission

اگر پیام در صف ارسال به دامنه hop بعدی قرار است ارسال شود، باقیمانده است، با pipe کردن دستور در Get-Message میتوانید جزییات بیشتری در این خصوص مشاهده کنید.

[PS] C:\>Get-Queue | Get-Message | fl

با نگاه دقیقی به خصوصیت LastError پیامهای صفبندیشده که همواره شامل کد وضعیت است میتوانیم متوجه شویم که چرا پیامها تحویل داده نشدهاند.

از آنجا که جریان ایمیلهای خروجی به DNS و دسترسی فایروال وابسته هستند، میتوانید این موارد را نیز بررسی کنید. برای نمونه برای تأیید این که رکوردهای MX در DNS از سوی اکسچنج سرور ریزالو میشوند باید از Resolve-DnsName cmdlet استفاده کنید:

[PS] C:\>Resolve-DnsName gmail.com -Type MX

همچنین میتوانید اتصالپذیری SMTP را با استفاده از Telnet از سرور بررسی کنید. از آنجا که کلاینت Telnet به طور پیشفرض روی ویندوز سرور نصب نشده است، باید ابتدا آن را نصب کنید.

[PS] C:\>Install-WindowsFeature Telnet-Client

Success Restart Needed Exit Code Feature Result

------- -------------- -----------------------

True No Success {Telnet Client}

در اعلان CMD باید تلنت را روی یکی از رکوردهای MX که قبلاً ریزالو شده است تست کنید.

C:\>telnet gmail-smtp-in.l.google.com 25 220 mx.google.com ESMTP bv3si49894863pbd.105 – gsmtp

اگر پاسخ 220 را نمیبینید، ممکن است مشکلی در اتصالپذیری خروجی SMTP داشته باشید که برای رفع آن باید فایروال را بررسی کنید.

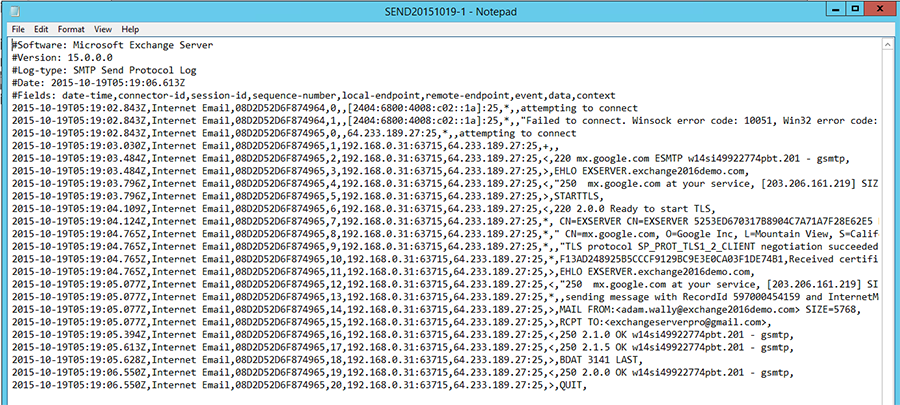

در نهایت اگر اتصالپذیری SMTP درست به نظر میرسد، اما ایمیلها همچنان تحویل داده نمیشوند، باید گزینه protocol logging را روی کانکتور ارسال فعال کنید و در ادامه از دادههای لاگ شده برای کمک به عیبیابی بهره بگیرید.

[PS] C:\>Set-SendConnector "Internet Email" -ProtocolLoggingLevel Verbose

لاگهای پروتکل بهطور پیشفرض در مسیر زیر ذخیره میشوند:

C:Program FilesMicrosoftExchange ServerV15TransportRolesLogsHubProtocolLogSmtpSend

این لاگها را میتواند در یک ادیتور متنی مانند Notepad باز کرده و بخوانید. این لاگ پروتکل، اتصال SMTP را بین سرور و سرور گیرنده بیرونی نمایش میدهد و از این رو هر نوع خطای SMTP باید در این لاگ ظاهرشده باشد.

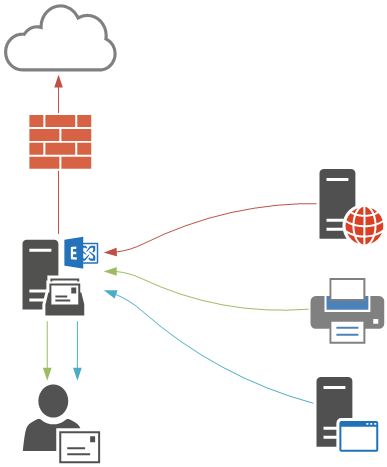

پیکربندی اکسچنج سرور 2016 برای رله SMTP

در اغلب سازمانها چند دستگاه یا اپلیکیشن وجود دارند که باید یک سرویس SMTP برای ارسال پیام داشته باشند. یک اکسچنج سرور 2016 میتواند این سرویس را در اختیار شما قرار دهد، با این حال پیکربندی مورد نیاز روی سرور به الزامات رله SMTP در سناریوی مورد نظر شما بستگی دارد.

مراحل پیکربندی اکسچنج سرور 2016 برای رله SMTP به شرح زیر است:

- تعیین این که کارکرد لازم رله درونی است یا رله بیرونی.

- تعیین این که دستگاهها یا اپلیکیشنها احراز هویت میشوند یا به طور ناشناس وصل میشوند.

- برای رله با احراز هویت، باید گواهینامه TLS برای کانکتور کلاینت فرانت پیکربندی شود.

- برای رله ناشناس باید یک کانکتور دریافت جدید پیکربندی شود که به نشانیهای IP خاصی محدود میشود.

تعیین کارکرد رله داخلی یا بیرونی

به طور کلی دو نوع رله SMTP برای اکسچنج سرور 2016 استفاده میشود که به شرح زیر هستند:

- رله داخلی: دستگاهها و اپلیکیشنها باید پیامهای ایمیل را به گیرندگان داخل سازمان اکسچنج ارسال کنند.

- رله خارجی: دستگاهها و اپلیکیشنها باید پیامهای ایمیل را به گیرندگان خارجی ارسال کنند.

در ادامه به بررسی هر کدام از این سناریوها میپردازیم. سپس ملاحظات مرتبط با توزیع هر کدام از آنها را در محیط پروداکشن مورد بررسی قرار میدهیم.

رله SMTP درونی با اکسچنج سرور 2016

زمانی که اکسچنج سرور 2016 برای نخستین بار نصب میشود، روال نصب به طور خودکار کانکتور دریافت را که از پیش برای دریافت پیامهای ایمیل از فرستندههای ناشناس به گیرندههای داخلی پیکربندی شده ایجاد میکند. به این ترتیب ایمیلهای اینترنتی ورودی میتوانند از سوی سرور دریافت شوند و برای سناریوهای رله درونی نیز مناسب هستند.

برای نمونه کانکتور دریافت به نام SERVERNAMEDefault Frontend SERVERNAME در محیط تست ما به نام EXSERVERDefault Frontend EXSERVER پیکربندی شده است.

[PS] C:\>Get-ReceiveConnector

Identity Bindings Enabled

-----------------------

EXSERVER\Default EXSERVER {0.0.0.0:2525, [::]:2525} True

EXSERVER\Client Proxy EXSERVER {[::]:465, 0.0.0.0:465} True

EXSERVER\Default Frontend EXSERVER {[::]:25, 0.0.0.0:25} True

EXSERVER\Outbound Proxy Frontend EXS... {[::]:717, 0.0.0.0:717} True

EXSERVER\Client Frontend EXSERVER {[::]:587, 0.0.0.0:587} True

این کانکتور را میتوانید با استفاده از Telnet و اجرای دستورهای SMTP برای مثال به طور زیر تست کنید:

C:\>telnet exserver 25 220 EXSERVER.exchange2016demo.com Microsoft ESMTP MAIL Service ready at Thu, 22 Oct 2015 11:39:23 +1000 helo 250 EXSERVER.exchange2016demo.com Hello [192.168.0.30] mail from: test@test.com 250 2.1.0 Sender OK rcpt to: adam.wally@exchange2016demo.com 250 2.1.5 Recipient OK Data 354 Start mail input; end with. Subject: Test email Testing . 250 2.6.0 <f7c2f921-ff7e-4ce4-b2eb-a70dc52f225f@EXSERVER.exchange2016demo.com> [ InternalId=854698491929, Hostname=EXSERVER.exchange2016demo.com] Queued mail for Delivery

بنابراین هیچ پیکربندی خاصی برای سرور یا کانکتورها جهت این سناریو مورد نیاز نیست، هر چند پیشنهاد میشود که از یک اسم مستعار CDN به جای نام سرور واقعی استفاده کنید. به این ترتیب میتوانید همه دستگاهها و اپلیکیشنها را با اسم مستعار DNS پیکربندی کنید و در ادامه زمانی که بخواهید اسم مستعار DNS به اکسچنج سرور دیگری اشاره کند این کار به آسانی انجام خواهد شد.

رله SMTP بیرونی با اکسچنج سرور 2016

پیروی بحث قبلی در این بخش به بررسی استفاده از Telnet برای ارسال یک پیام ایمیل از یک نشانی درونی معتبر به یک گیرنده بیرونی میپردازیم.

220 EXSERVER.exchange2016demo.com Microsoft ESMTP MAIL Service ready at Thu, 22 Oct 2015 12:04:45 +1000 helo 250 EXSERVER.exchange2016demo.com Hello [192.168.0.30] mail from: adam.wally@exchange2016demo.com 250 2.1.0 Sender OK rcpt to: exchangeserverpro@gmail.com 550 5.7.54 SMTP; Unable to relay recipient in non-accepted domain

با این حال با این کار کد خطای SMTP 550 5.7.54, Unable to relay recipient in non accepted domain به دست میآید. دلیل این مسئله آن است که کانکتور دریافت امکان دریافت از گیرندههای ناشناس برای رله نامهای دامنه بیرونی را ندارد و از این رو سرور نمیتواند به عنوان یک رله باز مورد سوءاستفاده قرار گیرد.

دو روش برای حل این مشکل وجود دارد تا دستگاهها و اپلیکیشنها بتوانند به گیرندگان بیرونی نیز ایمیل ارسال کنند:

استفاده از احراز هویت برای اتصالهای SMTP

- پیکربندی کانکتور رله SMTP ناشناس

- رله SMTP بیرونی با اکسچنج سرور 2016 به همراه احراز هویت

در روش نخست از احراز هویت برای اتصالهای SMTP استفاده میکنیم. اکسچنج سرور 2016 یک کانکتور دریافت دارد که طوری طراحی شده است با کلاینتهایی استفاده شود که برای نمونه باید با یک SMTP به نام SERVERNAMEClient Frontend SERVERNAME از یک محیط تست به نام EXSERVERClient Frontend EXSERVER ارسال میشوند.

[PS] C:\>Get-ReceiveConnector

Identity Bindings Enabled

-----------------------

EXSERVER\Default EXSERVER {0.0.0.0:2525, [::]:2525} True

EXSERVER\Client Proxy EXSERVER {[::]:465, 0.0.0.0:465} True

EXSERVER\Default Frontend EXSERVER {[::]:25, 0.0.0.0:25} True

EXSERVER\Outbound Proxy Frontend EXS... {[::]:717, 0.0.0.0:717} True

EXSERVER\Client Frontend EXSERVER {[::]:587, 0.0.0.0:587} True

برای عملیاتی ساختن این حالت، به کمترین میزان پیکربندی نیاز دارید. اگر فرض کنیم که قبلاً گواهینامه SSL را برای اکسچنج سرور 2016 پیکربندی کردهاید و یک اسم مستعار DNS نیز به دستگاههای و اپلیکیشنهای SMTP افزودهاید، میتوانید TlsCertificateName را برای کانکتور دریافت تنظیم کنید.

از Get-ExchangeCertificate (+) برای شناسایی اثرانگشت گواهینامه SSL که استفاده خواهید کرد، بهره بگیرید.

[PS] C:\>Get-ExchangeCertificate Thumbprint Services Subject ------------------------- FC5259C0528657EF22BB818CA9B23FD220A9DE83 ...WS.. CN=mail.exchange2016demo.com, OU=IT, O=LockLAN Systems Pty Ltd,... FE6528BE1548D81C794AE9A00D144FF3D16E0CD2 ....S.. CN=Microsoft Exchange Server Auth Certificate DAB089E53CA660DEF7B8EE303212C31C0E3D3499 IP.WS.. CN=EXSERVER 17839AF62AA3A1CBBD5F7EC81E92A609976D8AD9 ....... CN=WMSvc-EXSERVER

ساختار رشته TlsCertificateName از دو خصوصیت گواهینامه تشکیل یافته است و از این رو از دستورهای زیر برای بهکارگیری پیکربندی در کانکتور دریافت استفاده میکنیم.

[PS] C:\>$cert = Get-ExchangeCertificate -Thumbprint FC5259C0528657EF22BB818CA9B23FD220A9DE83 [PS] C:\>$tlscertificatename = "<i>$($cert.Issuer)<s>$($cert.Subject)" [PS] C:\>Set-ReceiveConnector "EXSERVER\Client Frontend EXSERVER" -Fqdn mail.exchange2016demo.com -TlsCertificateName $tlscertificatename

برای تست استفاده از کانکتور فرانتاند کلاینت باید یک پیام ایمیل ارسال کنیم. ما از یک cmdlet پاورشل به نام Send-MailMessage به جای Telnet استفاده میکنیم. ابتدا برخی گواهینامههای معتبر برای استفاده به عنوان احراز هویت به دست میآوریم:

PS C:\>$credential = Get-Credential

سپس از cmdlet به نام Send-MailMessage به همراه پارامترهایی برای تعیین مشخصات سرور نشانیهای فرستنده و گیرنده، خط موضوع و شماره پورت استفاده میکنیم.

PS C:\>Send-MailMessage -SmtpServer mail.exchange2016demo.com -Credential $credential -From 'adam.wally@exchange2016demo.com' -To 'exchangeserverpro@gmail.com' -Subject 'Test email' -Port 587 –UseSsl

در مثال فوق ایمیل با موفقیت از سوی گیرنده بیرونی دریافت شده است. از این رو هر دستگاه یا اپلیکیشن روی شبکه که بتواند از SMTP احراز هویت شده استفاده کند، میتواند طوری تنظیم شود که از کانکتوری که روی پورت 587 روی اکسچنج سرور 2016 شما گوش میدهد بهره بگیرد.

رله SMTP بیرونی با اکسچنج سرور 2016 از طریق اتصالهای ناشناس

زمانی که امکان استفاده از STMP احراز هویت شده وجود نداشته باشد، میتوانید یک کانکتور دریافت جدید روی اکسچنج سرور 2016 ایجاد کنید که قابلیت رله SMTP ناشناس را از یک لیست خاص از نشانیهای IP یا بازههای IP فراهم میسازد.

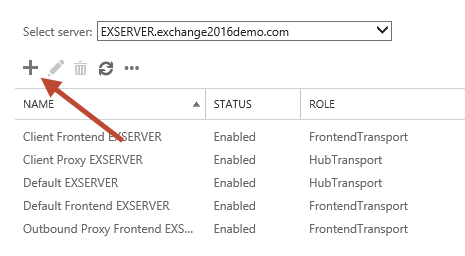

در مرکز ادمین اکسچنج به بخش mail flow و سپس receive connectors بروید. سروری را انتخاب کنید که میخواهید یک کانکتور جدید روی آن ایجاد کنید و روی دکمه بعلاوه برای آغاز ویزارد بزنید.

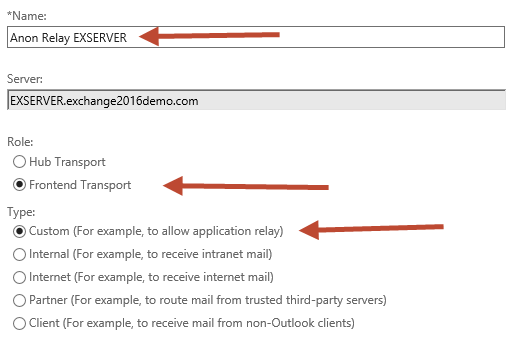

به کانکتور جدید یک نام بدهید. بهتر است این نام با کانکتورهای پیشفرض دیگر سازگار باشد. Role را روی Frontend Transport و Type را روی Custom تنظیم کنید.

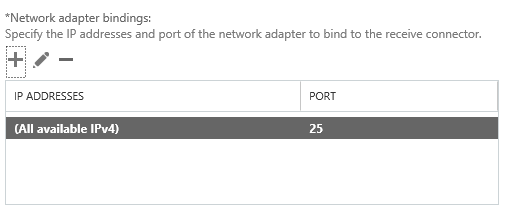

Network adapter bindings که مقدار پیشفرض است گزینه مناسبی محسوب میشود. این گزینه نماینده IP و پورتی است که سرور روی آن به اتصالها گوش میدهد. چندین کانکتور دریافت روی سرویس Frontend Transport میتوانند به یک پورت TCP 25 گوش دهند.

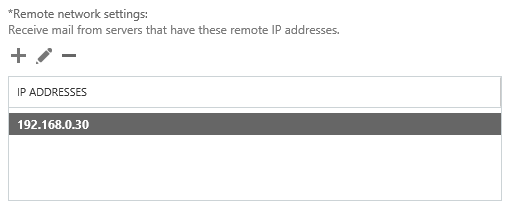

بازه IP پیشفرض را از Remote network settings حذف کنید و سپس نشانیهای IP خاص یا بازههای IP را که میخواهید رلههای SMTP ناشناس از آنها وصل شوند تعیین کنید. اضافه کردن کل یک Subnet که شامل سرورهای اکسچنج دیگر است توصیه نمیشود، زیرا میتواند اختلالهایی در ارتباط بین سرور با سرور ایجاد کند.

روی Finish کلیک کنید تا ویزارد تکمیل شود. در ادامه برخی پیکربندیهای اضافی نیز مورد نیاز است. در پوسته Exchange Management دو دستور زیر را اجرا کنید:

[PS] C:\>Set-ReceiveConnector "EXSERVER\Anon Relay EXSERVER" -PermissionGroups AnonymousUsers [PS] C:\>Get-ReceiveConnector "EXSERVER\Anon Relay EXSERVER" | Add-ADPermission -User 'NT AUTHORITY\Anonymous Logon' -ExtendedRights MS-Exch-SMTP-Accept-Any-Recipient

اکنون میتوانیم کانکتور را با استفاده از Telnet از نشانی IP که به تنظیمات شبکه ریموتِ کانکتور دریافت اضافه شده است، تست کنیم. در محیط تست ما اکنون این نشانی IP مجاز به ارسال ایمیل از هیچ نشانی ایمیل (چه نشانی داخلی معتبر باشد یا نباشد) به نشانی گیرنده خارجی نیست.

220 EXSERVER.exchange2016demo.com Microsoft ESMTP MAIL Service ready at Thu, 22 Oct 2015 12:59:39 +1000 helo 250 EXSERVER.exchange2016demo.com Hello [192.168.0.30] mail from: test@test.com 250 2.1.0 Sender OK rcpt to: exchangeserverpro@gmail.com 250 2.1.5 Recipient OK Data 354 Start mail input; end with. Subject: test . 250 2.6.0 <e1739c5f-db11-4fdd-aa27-a9702bc15b15@EXSERVER.exchange2016demo.com> [ InternalId=863288426497, Hostname=EXSERVER.exchange2016demo.com] Queued mail for Delivery

ملاحظات دیگر

در این بخش برخی موارد دیگر که در زمان ارائه سرویسهای رله SMTP با اکسچنج سرور باید ملاحظه کرد را مورد بررسی قرار میدهیم.

دسترسپذیری بالا و متعادلسازی بار

اگر میخواهید یک سرویس SMTP با دسترسپذیری بالا ارائه کنید، در این صورت به طور طبیعی باید از یک ابزار متعادلسازی بار (Load Balancing) استفاده کنید. اگر میخواهید از یک چنین ابزاری استفاده کنید، باید مطمئن شوید که کانکتورهای دریافت یکسانی روی همه سرورها در استخر تعادل بار وجود دارند. این بدان معنی است که باید یک کانکتور رله را روی چند سرور ایجاد کرده و لیست یکسانی از نشانیهای مجاز IP را رویان کانکتورها مدیریت کنید.

با این حال زمانی که یک ابزار متعادلسازی بار اقدام به NAT کردن منبع اتصالها میکند، تنها نشانی IP که در اکسچنج سرور 2016 ظاهر میشود به خود لود بالانسر و نه دستگاه یا اپلیکیشن منبع مربوط است. با این که این وضعیت موجب سادهتر شدن پیکربندی کانکتور دریافت میشود، اما چند مشکل نیز به شرح زیر به همراه دارد:

- کنترل دسترسی (یعنی این که کدام IP-ها مجاز به ارسال هستند) باید در سطح لود بالانسر اعمال شود، در غیر این صورت یک سرویس رله SMTP ناشناس باز گستره روی شبکه خود خواهید داشت.

- بسته به لود بالانسر، سنسورهای سلامت اکسچنج سرور ممکن است نتوانند همه مشکلات را تشخیص دهند و در نتیجه ترافیک به سرورهای ناسالم ارسال شود.

- اتصالهایی که از طریق لود بالانسر برقرار میشوند، ناشناس هستند و در برخی موارد قابل ردگیری به IP مبدأ نیز نیستند.

اگر یک لود بالانسر برای کاربردهای شما مناسب نباشد و همچنان خواستار دسترسپذیری بالا برای سرویسهای SMTP باشید، در این صورت میتوانید از راند رابین DNS استفاده کنید. با این حال بسیاری از دستگاهها و اپلیکیشنها راند رابین DNS را مدیرت نمیکنند و آوتلوک و مرورگر وب نیز چنین وضعیتی دارند. برخی دستگاهها وقتی تلاش میکنند به یکی از چند آدرس موجود IP در راند رابین DNS وصل شوند و آن نشانی IP پاسخگو نباشد، نشانیهای IP دیگر را که موجود هستند، بررسی نمیکنند و صرفاً عدم موفقیت را گزارش میدهند. بنابراین این سناریو در عمل به میزان کارکرد مناسب دستگاهها و اپلیکیشنها بستگی دارد.

امنیت و رفاه

بسیاری از سازمانها صرفاً از گزینه رله ناشناس استفاده میکنند و یک کانکتور راهاندازی میکنند که امکان استفاده از بازه گستردهای از نشانیهای IP برای رله ایمیل به هر کجا را فراهم میسازد. این سادهترین رویکرد است، اما از نظر امنیت و نظارت بهترین گزینه محسوب نمیشود. رلههای ناشناس بر نشانیهای IP مورد وثوق و قابل شناسایی متکی هستند. اگر نشانی IP در یک استخر DHCP به یک لود بالانسر مربوط باشد، چندکاربره باشد (مانند سرورهای ترمینال) یا خود IP/host به نوعی به مخاطره افتاده باشد، در این صورت امکان ردگیری ایمیلها به مبدأ واقعی اگر ناممکن نباشد، دشوار خواهد بود.

با این که احراز هویت بر پیچیدگیهای کارها میافزاید، اما از دیدگاه امنیتی ارزش بررسی را دارد. با این حال این بدان معنا است که مدیریت اطلاعات احراز هویت برای همه دستگاهها و اپلیکیشنها باید صورت بگیرد. به اشتراک گذاردن اطلاعات احراز هویت SMTP در بین چند سیستم ممکن است نوعی جلوگیری از ایجاد پیچیدگی تصور شود، اما موجب بروز مشکلاتی در رابطه با SMTP ناشناس میشود.

رمزنگاری

در بخشهای قبلی این راهنما با مراحل پیکربندی نام گواهینامه TLS برای یک کانکتور دریافت و همچنین استفاده از TLS/SSL برای تست ارسال با Send-MailMessage آشنا شدیم. اگر قصد دارید از احراز هویت برای SMTP در محیط خود استفاده کنید یا ترافیک SMTP را به هر شکل حساس مورد استفاده قرار دهید، در این صورت باید آن را با رمزنگاری TLS/SSL حفاظت کنید.

چند کانکتور دریافت

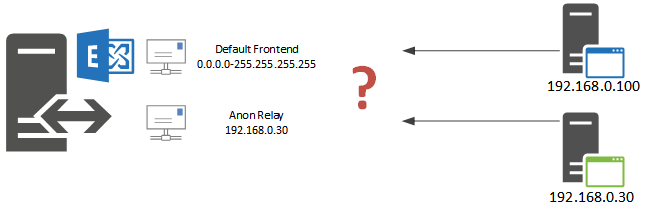

شاید کنجکاو باشید که اکسچنج سرور چطور میتواند بین ترافیک با مقصد یک کانکتور دریافت با کانکتور دریافت دیگر تمایز قائل شود، در حالی که هر دو روی یک نشانی IP و شماره پورت مثلاً به صورت EXSERVERDefault Frontend EXSERVER و EXSERVERAnon Relay EXSERVER گوش میدهند.

پاسخ این سؤال در تنظیمات شبکه ریموتِ کانکتورهای دریافت است. اکسچنج از کانکتورهای دریافتی استفاده میکند که به طور خاصتر با نشانی IP مبدأ اتصال SMTP تطبیق پیدا کنند.

در مثال قبلی این بدان معنی است که کانکتور پیشفرض با تنظیمات شبکه ریموت به صورت 0.0.0.0-255.255.255.255 که عملاً به معنای «هر کجا» است، نسبت به کانکتور رله که تنظیمات شبکه ریموت آن به صورت 192.168.0.30 است سطح خصوصیت کمتری دارد. بنابراین زمانی که اتصال SMTP از نشانی 192.168.0.30 به پورت 25 روی سرور میآید، از سوی کانکتور رله مدیریت خواهد شد، در حالی که هر چیز دیگر که به پورت 25 وصل شود از سوی کانکتور پیشفرض مدیریت میشود.

عیبیابی کانکتورهای رله SMTP

یکی از رایجترین مشکلات در زمان عیبیابی رفتار کانکتور دریافت روی اکسچنج سرور، تعیین این نکته است که آیا کانکتور در عمل اتصال مفروض را اداره میکند یا نه. دو روش برای انجام این نوع از عیبیابی وجود دارد.

روش نخست این است که بنرهای SMTP متفاوتی روی هر کانکتور تنظیم کنیم. در این مقاله (+) یک مثال معرفی شده است که میتوان با اجرای آن، بنر SMTP هر کانکتور را با نام خود کانکتور پیکربندی کرد، به طوری که وقتی با Telnet وصل میشوید، بیدرنگ ببینید که به کدام کانکتور دریافت وصل شدهاید.

[PS] C:\>$rc = Get-ReceiveConnector -Server EXSERVER

[PS] C:\>$rc | % {Set-ReceiveConnector $_.Identity -ProtocolLoggingLevel Verbose -Banner "220 $_"}

اکنون هنگامی که از Telnet برای اتصال استفاده کنید میتوانیم نام کانکتور را در بنر ببینید:

C:\>telnet exserver 25 220 EXSERVER\Anon Relay EXSERVER

روش عیبیابی دیگر، استفاده از لاگهای پروتکل است. در مثال پاورشل فوق سطح لاگ پروتکل برای هر کانکتور روی Verbose تنظیم شده است. شما میتوانید با اجرای Set-ReceiveConnector این سطح را برای هر کانکتور تنظیم کنید.

[PS] C:\>Set-ReceiveConnector "EXSERVER\Anon Relay EXSERVER" -ProtocolLoggingLevel Verbose

در ادامه با بررسی لاگهای پروتکل میتوانید متوجه شوید که در اتصال SMTP چه اتفاقی میافتد. به طور کلی توصیه میشود که قابلیت لاگ کردن پروتکل را برای کانکتورهای دریافت در همه موارد فعال کنید.

سخن پایانی

در این مطلب با روش نصب و پیکربندی اکسچنج سرور 2016 آشنا شدیم. اکسچنج سرور یک سرور ایمیل است که از سوی مایکروسافت عرضه شده است، اما قابلیتهای آن صرفاً به ارسال و دریافت ایمیل محدود نمیشود و با بهرهگیری از آن میتوانید کارهای زیادی را که مرتبط با انجام وظایف روزمره در یک سازمان است، به انجام برسانید. در این راهنما با بسیاری از تنظیمات و پیکربندیهای اکسچنج سرور 2016 پس از نصب و قبل از راهاندازی آشنا شدیم.